Windows Ortamında Sistem Erişim Kontrol Listelerinin Ayarlanarak Bir Klasör Üzerindeki Olay...

0

Kritik sistemlerde dosyalar üzerinde yapılan işlemlerin kayıt altına alınması büyük öneme sahiptir. Bu yazıda bir klasör üzerinde belli olaylar gerçekleştiriğinde denetimin aktifleştirilmesi sağlanacak ve...

VMware Workstation Kullanımı: Sanal Makineye ve Sanal Ağ Yapılandırmasına Ait Temel...

Sızma testleri başta olmak üzere bir çok işlemde sanal makinelerin kullanımını önemni arttırmaktadır. Bu yazıda VMware Workstation aracının kullanımı ile ilgili temel kavramlardan bahsedilecektir.

A)...

Salt Okunur Etki Alanı Denetleyicileri’nde (Read-Only Domain Controllers – RODCs) Belirlenen...

Salt okunur etki alanı denetleyicileri üzerinde replike edilmemesi istenen bilgiler filtrelenmelidir. Örneğin, kullanıcıların bölüm / departman bilgileri salt okunur etki alanı denetleyicileri üzerinde tutulmayabilir....

DSACLS Aracı ile Aktif Dizin Nesnelerine Ait Özelliklerin Listelenmesi ve Yönetilmesi

Aktif Dizin izinlerinin kontrolü için kullanılabilecek birçok araç vardır. Bu araçlardan birisi de DSACLS.exe aracıdır. DSACLS (Directory Service ACLs); Aktif Dizin nesnelerinin özelliklerinin listelenmesini...

Kali Üzerinde OpenVAS Kurulumunun Gerçekleştirilmesi

Sızma testlerinde ve sistem güvenliğinde zafiyet taraması ve denetimler önemli bir yer tutmaktadır. Open Vulnerability Assessment System (OpenVAS), Kali üzerinde varsayılan olarak paketleri bulunan,...

Argus Aracı ile Network Flow Analizi

Argus, ağ adli analizinde kullanılan network flow araçlarından bir tanesidir. Bu yazıda Argus aracının Kali Linux üzerinde kurulumu ve konfigurasyonu detaylıca anlatılacaktır.

Argus kelimesi yüzlerce...

İki Etki Alanı Arasında Tek Yönlü Güven İlişkisinin Kurulması

Kurumlarda farklı etki alanları arasında bilgi ve kaynak paylaşımı gerçekleştirmek, birden farklı etki alanını merkezi olarak yönetmek, şirket evlilikleri / birleşmeleri sebebi ile etki...

Cisco Packet Tracer Üzerinde Aktivite Sihirbazı Kullanılarak Bir Aktivite Dosyası Hazırlanması

Cisco Packet Tracer, Cisco işlemleri için sanal bir ağ ortamı sunan simülasyon uygulamasıdır. Bu uygulama ile eğitim amaçlı sanal bir laboratuar ortamı hazırlanabilir. Bu...

Windows Ortamında Servislerin İncelenmesi ve Yapılandırılması

Windows ortamında servisler oldukça büyük bir öneme sahiptir. Windows sızma testleri sırasında hak yükseltmek için kullanılan yöntemlerin başında güvenilir olmayan servislerin istismarı yatmaktadır. Bu...

Ubuntu İşletim Sistemine SAMBA Sunucu Uygulaması Kurulumu

Kurum içinde Linux ve Windows türevi işletim sistemleri arasında dosya paylaşımı, yazıcı, aygıt,... gibi nesneleri paylaşım ihtiyacı doğmaktadır. Bu yazıda Ubuntu tabanlı bir sunucu...

Windows 7 İşletim Sistemine Ücretsiz (Ev) Sürüm Nessus Uygulamasının Kurulması

Sızma testlerinde ve sistem güvenliğinde zafiyet taraması ve denetimler önemli bir yer tutmaktadır. Nessus, en çok kullanılan zafiyet tarama ve denetim araçlarının başında gelir....

IPv6 Adres Yapısının ve Başlık Yapısının İncelenmesi

Günümüzde akıllı cihazların (cep telefonları, IP telefon, sayısal fotoğraf makineleri, buzdolabı, kamera,...) artması sonucunda 32 bitten oluşan IPv4 internet protokolünü (IP) yetersiz kalmaktadır. Bu...

Metasploit Anaçatısı Laboratuar Ortamının Hazırlanması

Metasploit anaçatısını sorunsuz (en az sorunlu) olarak kullanabilmek için yazılımsal ve donanımsal bir takım gereksinimleri karşılamak gereklidir. Bu yazıda Metasploit anaçatısına (Metasploit Framework -...

TCP Üçlü El Sıkışma – TCP Three Way Handshake

Ağ üzerinde TCP bağlantısı kurulmasından sonra oturum işlemleri gerçekleşir. İstemci tarafından başlatılan bu TCP süreci üçlü el sıkışma (Three Way Handshake) olarak adlandırılır. Bu...

Güven İlişkisi Kurulan Etki Alanları Arasında Seçmeli Kimlik Doğrulamanın Sağlanması

Kurumlarda etki alanlarını yönetilebilir bir çatı altında toplamak için güven ilişkisi kurulma ihtiyacı olabilir. Bu yazıda güvenilen etki alanındaki (sirket.com.tr) bir kullanıcının ve grubun,...

Kali Üzerinde Veil-Evasion Aracının Kurulumu

Sızma testleri sırasında antivirüslerin atlatılarak hedef sistemin ele geçirilmesi kritik bir aşamadır. Bu yazıda, zararlı yazılım oluşturmak için kullanılan Veil adlı anaçatının bir üyesi...

Microsoft Ortamında Salt Okunur Etki Alanı Denetleyicileri (Read-Only Domain Controllers –...

Salt Okunur Etki Alanı Denetleyicileri (Read-Only Domain Controllers - RODCs) ile şube, ofis veya taşra gibi merkeze uzak noktalarda etki alanı denetleyicisi ihtiyacını karşılamak...

Security Onion Kurulum ve Konfigürasyonu

Ağ trafiğini kaydetmek ve ağ adli incelemesi gerçekleştirebilmek için ticari veya açık kaynak kodlu pek çok araç mevcuttur. Bu araçlardan birisi de Ubuntu tabanlı...

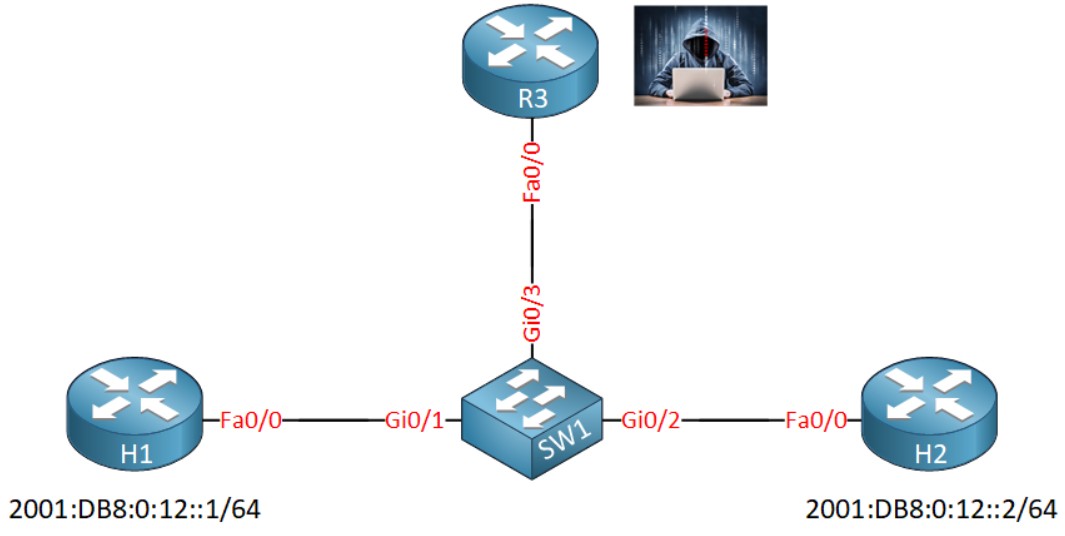

IPv6’da Komşu Keşfi Protokolü (NDP) ve Atak Vektörleri

Günümüzde akıllı cihazların (cep telefonları, IP telefon, sayısal fotoğraf makineleri, buzdolabı, kamera,...) artması sonucunda 32 bitten oluşan IPv4 internet protokolünü (IP) yetersiz kalmaktadır. Bu...

VMware Workstation Üzerinde Kali Linux Kurulumu

Sızma testleri, adli bilişim, tersine mühendislik gibi amaçlar için Kali Linux, Debian dağıtımı kullanılabilir. Bu yazıda VMware Workstation üzerinde Kali kurulumu incelenecektir.

Kali kurulumu için...