Spanning Tree Protocol (IEEE 802.1D)

0

Ethernet ağları, herhangi iki cihaz arasında tek bir yola sahip, döngüsüz bir topoloji gerektirir. Ancak kesintileri azaltmak ve erişilebilirliği iyileştirmek için yedekli yapılar kurulur....

Honeypot Sistemleri

Honeypot bir saldırganın sistemlere yaptığı saldırıları, etkinlikleri tespit etmek için kullanılan kasıtlı olarak savunmasız bırakılan bir tuzak sistemdir. Bu yazıda Honeypot sistemleri incelenecektir.

A) Honeypot...

IPv6’da Güvenli Komşu Keşfi (SEND) ve DAD Proxy

Günümüzde akıllı cihazların (cep telefonları, IP telefon, sayısal fotoğraf makineleri, buzdolabı, kamera,...) artması sonucunda 32 bitten oluşan IPv4 internet protokolünü (IP) yetersiz kalmaktadır. Bu...

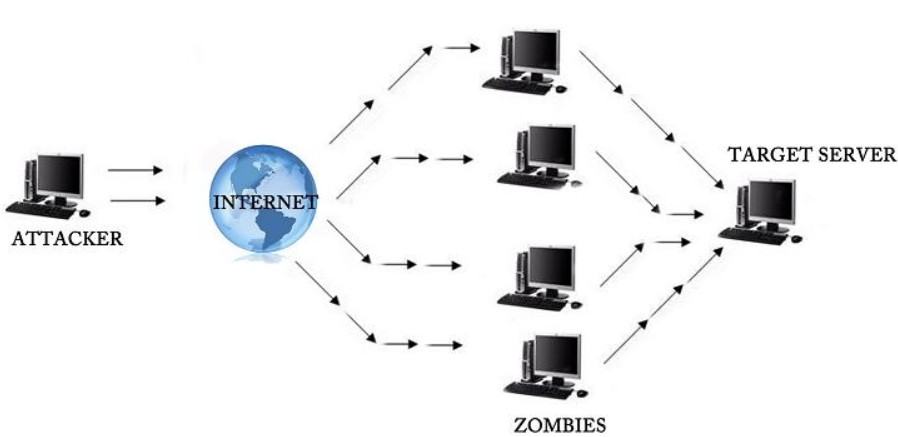

Güncel Akademik Çalışmalarda DOS Saldırılarının Tespit Edilmesi

DOS (Denial of Service) saldırıları sistemin erişilebilirliğine zarar vererek (erişilebilirliği azaltma, kısıtlama, önleme gibi), sistemden hizmet alan meşru kullanıcılara doğru şekilde hizmet verememesine (durmasına...

TLS1.3 için DDoS Savunmalarının Yeniden Değerlendirilmesi

Şifreleme, güvenlik hazinemizdeki en değerli araçlardan bir tanesidir. Çevrimiçiyken, mobil çağrılar yaparken vb. gizliliğimizi ve kişisel bilgilerimizin güvenli bir şekilde depolanmasını sağlar. Şifreleme, verileri...

Bilgisayar Ağlarında DHCP (Dynamic Host Configuration Protocol) Trafiğinin İncelenmesi

Ağ üzerinde yüzlerce sistemin ağ konfigürasyon bilgilerini (IP adresi, ağ maskesi, ağ geçidi ve dns adresleri) tek tek el ile girmek zahmetli, zaman kaybettirici...

Yerel Ağda ARP (Address Resolution Protocol) ile İletişim

Yerel ağda iletişimi gerçekleştirmek için IP adresleri yerine düğümlerin fiziksel adresleri kullanılır. Yerel ağdaki düğümlerin birbirini tanımaları ve iletişimi ARP üzerinden gerçekleşir. Bu yazıda...

Proje İncelemesi: Yerel Ağ Üzerinde Çalışan Paket Koklayıcıların (Sniffer) Tespit Edilmesi

Paket yakalayıcılar (Sniffer), belirtilen ağ arayüzüne gelen ve giden trafiğin detaylı olarak analizini gerçekleştirmek, mevcut trafiği kaydetmek gibi amaçlarla kullanılan araçlardır. Böylece, ağ trafiğinde...