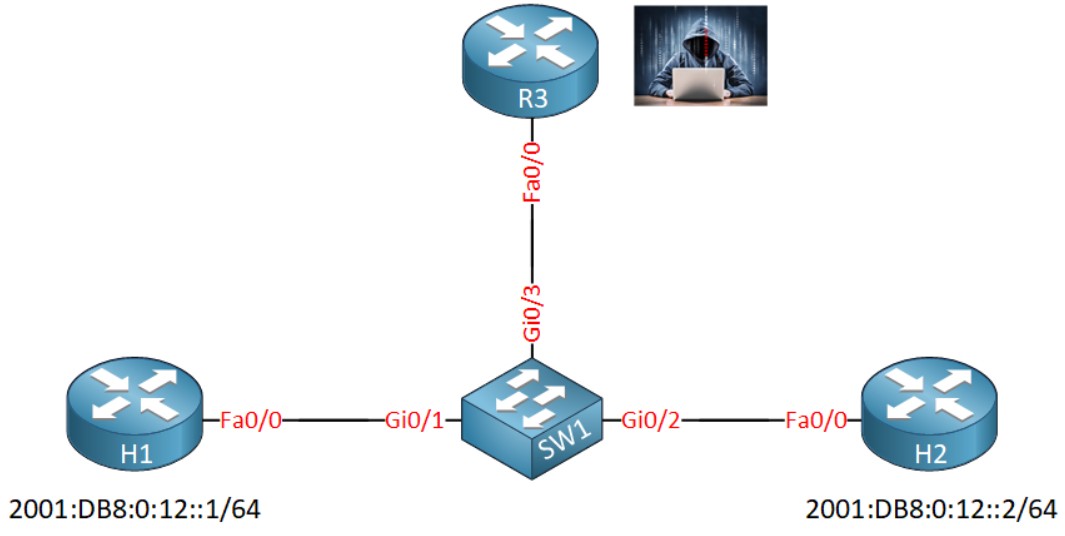

IPv6’da Komşu Keşfi Protokolü (NDP) ve Atak Vektörleri

0

Günümüzde akıllı cihazların (cep telefonları, IP telefon, sayısal fotoğraf makineleri, buzdolabı, kamera,...) artması sonucunda 32 bitten oluşan IPv4 internet protokolünü (IP) yetersiz kalmaktadır. Bu...

Windows 7 İstemci Bilgisayarında RSAT (Remote Server Administration Tools) Kurulumu

Microsoft ortamında etki alanının yönetimi etki alanı denetleyicisi (DC) üzerinde gerçekleştirilebildiği gibi istemci bilgisayarlarda da yönetimsel işlemler gerçekleştirilebilir. Bu amaçla Microsoft tarafından sunulan RSAT...

Windows Ortamında Sistem Erişim Kontrol Listelerinin Ayarlanarak Bir Klasör Üzerindeki Olay...

Kritik sistemlerde dosyalar üzerinde yapılan işlemlerin kayıt altına alınması büyük öneme sahiptir. Bu yazıda bir klasör üzerinde belli olaylar gerçekleştiriğinde denetimin aktifleştirilmesi sağlanacak ve...

Windows Bilgisayarın Adının Değiştirilmesi

Windows istemcisi olan bir bilgisayarın adının değiştirilmesi gerekebilmektedir. Bu yazıda, Windows 7 bir bilgisayarın host adı değiştirilecektir.

Bilgisayarın adını değiştirmek için, bilgisayarın özellikleri açılır.

Açılan pencerede...

Metasploit Anaçatısı Laboratuar Ortamının Hazırlanması

Metasploit anaçatısını sorunsuz (en az sorunlu) olarak kullanabilmek için yazılımsal ve donanımsal bir takım gereksinimleri karşılamak gereklidir. Bu yazıda Metasploit anaçatısına (Metasploit Framework -...

Windows Server 2008 R2 Üzerinde AD-DS Kurulumu

Birçok kurumda sistemler etki alanı ile yönetilmektedir. Bu yazıda, Windows Server 2008 R2 işletim sistemi üzerinde bir etki alanı oluşturulacaktır.

Sunucu üzerinde Active Directory Domain...

Salt Okunur Etki Alanı Denetleyicileri’nde (Read-Only Domain Controllers – RODCs) Parola...

Salt okunur etki alanı denetleyicileri üzerinde, varsayılan olarak hiçbir kullanıcı veya bilgisayarın parolası veya parola özeti bulunmamaktadır. Kimlik doğrulaması standart etki alanı denetleyicisi (Read-Writable...

Ubuntu İşletim Sistemine SAMBA Sunucu Uygulaması Kurulumu

Kurum içinde Linux ve Windows türevi işletim sistemleri arasında dosya paylaşımı, yazıcı, aygıt,... gibi nesneleri paylaşım ihtiyacı doğmaktadır. Bu yazıda Ubuntu tabanlı bir sunucu...

Microsoft Ortamında Salt Okunur Etki Alanı Denetleyicisinin (Read-Only Domain Controller –...

Bir RODC eğer saldırganlar tarafından ele geçirilirse, RODC üzerinde mevcut olan parola özetleri saldırganlarca ele geçirilebilir. Bu sebeple, ya parola replikasyonu gerçekleştirilmemeli, ya da...

DSACLS Aracı ile Aktif Dizin Nesnelerine Ait Özelliklerin Listelenmesi ve Yönetilmesi

Aktif Dizin izinlerinin kontrolü için kullanılabilecek birçok araç vardır. Bu araçlardan birisi de DSACLS.exe aracıdır. DSACLS (Directory Service ACLs); Aktif Dizin nesnelerinin özelliklerinin listelenmesini...

Güven İlişkisi Kurulan Etki Alanları Arasında Seçmeli Kimlik Doğrulamanın Sağlanması

Kurumlarda etki alanlarını yönetilebilir bir çatı altında toplamak için güven ilişkisi kurulma ihtiyacı olabilir. Bu yazıda güvenilen etki alanındaki (sirket.com.tr) bir kullanıcının ve grubun,...

Microsoft Ortamında Salt Okunur Etki Alanı Denetleyicileri (Read-Only Domain Controllers –...

Salt Okunur Etki Alanı Denetleyicileri (Read-Only Domain Controllers - RODCs) ile şube, ofis veya taşra gibi merkeze uzak noktalarda etki alanı denetleyicisi ihtiyacını karşılamak...

Salt Okunur Etki Alanı Denetleyicileri’nde (Read-Only Domain Controllers – RODCs) Belirlenen...

Salt okunur etki alanı denetleyicileri üzerinde replike edilmemesi istenen bilgiler filtrelenmelidir. Örneğin, kullanıcıların bölüm / departman bilgileri salt okunur etki alanı denetleyicileri üzerinde tutulmayabilir....