Bilgi Güvenliği Unsurları (CIA ve Diğerleri)

1

Bilgi güvenliği, bilgilerin izinsiz erişimlerden, kullanımından, ifşa edilmesinden, yok edilmesinden, değiştirilmesinden veya hasar verilmesinden korunması işlemidir. Bu yazıda bilgi güvenliğinin temel unsurları incelenecektir.

Bilgi güvenliğinin...

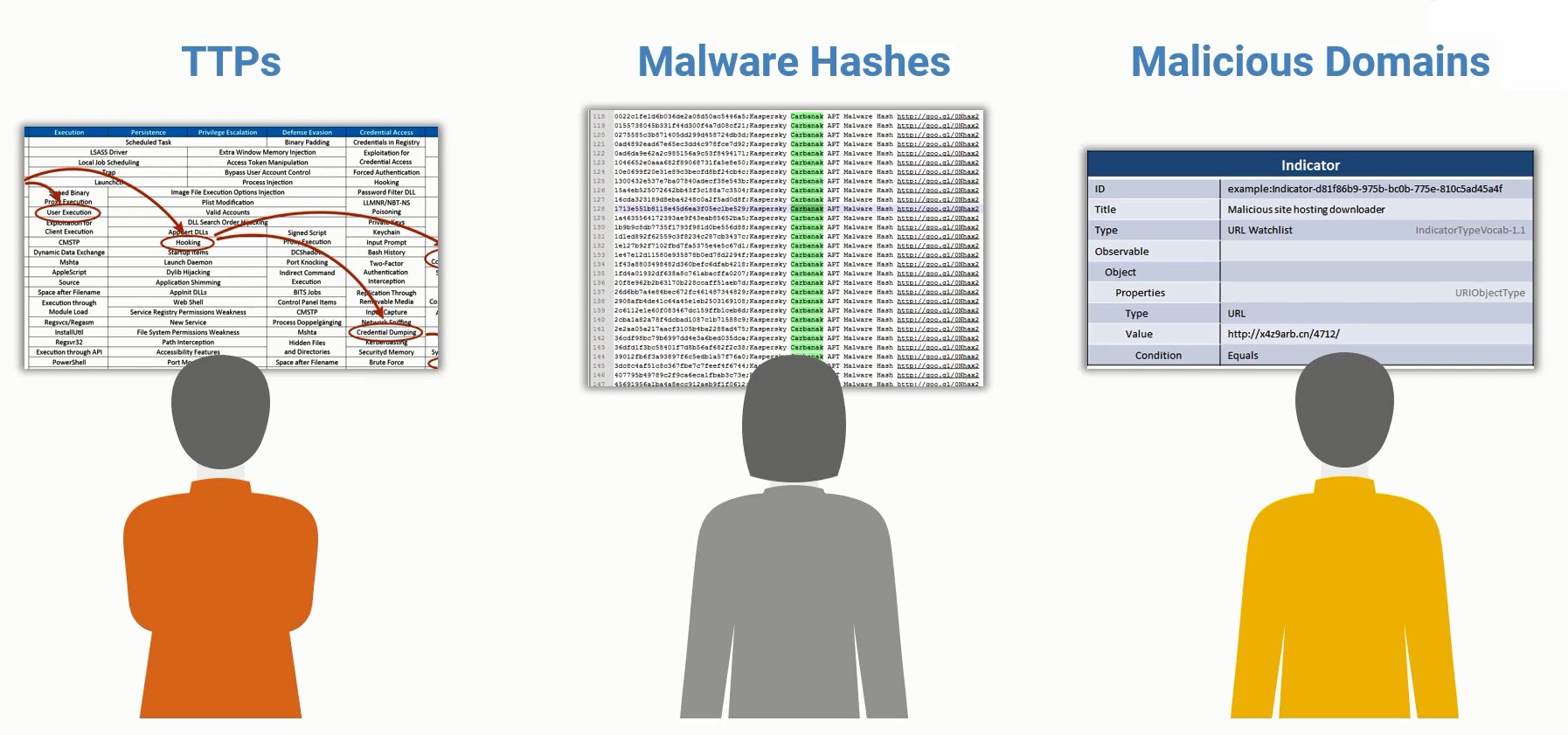

MITRE ATT&CK Framework İncelemesi

Günümüzde siber saldırılar olabildiğince karmaşık bir hal almıştır. Bu saldırılara karşı da gerekli önlemlerin alınması kurumsal güvenlik için önemli bir unsurdur. Savunma sırasında saldırganın...

Bilgi Güvenliğinde Zafiyet, Tehdit, Sömürme ve Risk Kavramları

Zafiyet, Tehdit, Risk, Sömürme ve Kontrol kavramları çok sık kullanılan bilgi güvenliği kavramlarındandır. Bu yazıda zafiyet (Açıklık), Tehdit, Risk, Sömürme ve Kontrol kavramlarının birbiri...

Bilgi Güvenliği Bakış Açısı İle BT Risk Yönetimi

Her ortamın güvenlik açıkları ve tehditleri vardır. Yapılması gereken, bu tehditleri tespit etme, gerçekte meydana gelme olasılığını,yaratabilecekleri hasarı değerlendirme ve daha sonra çevredeki genel...

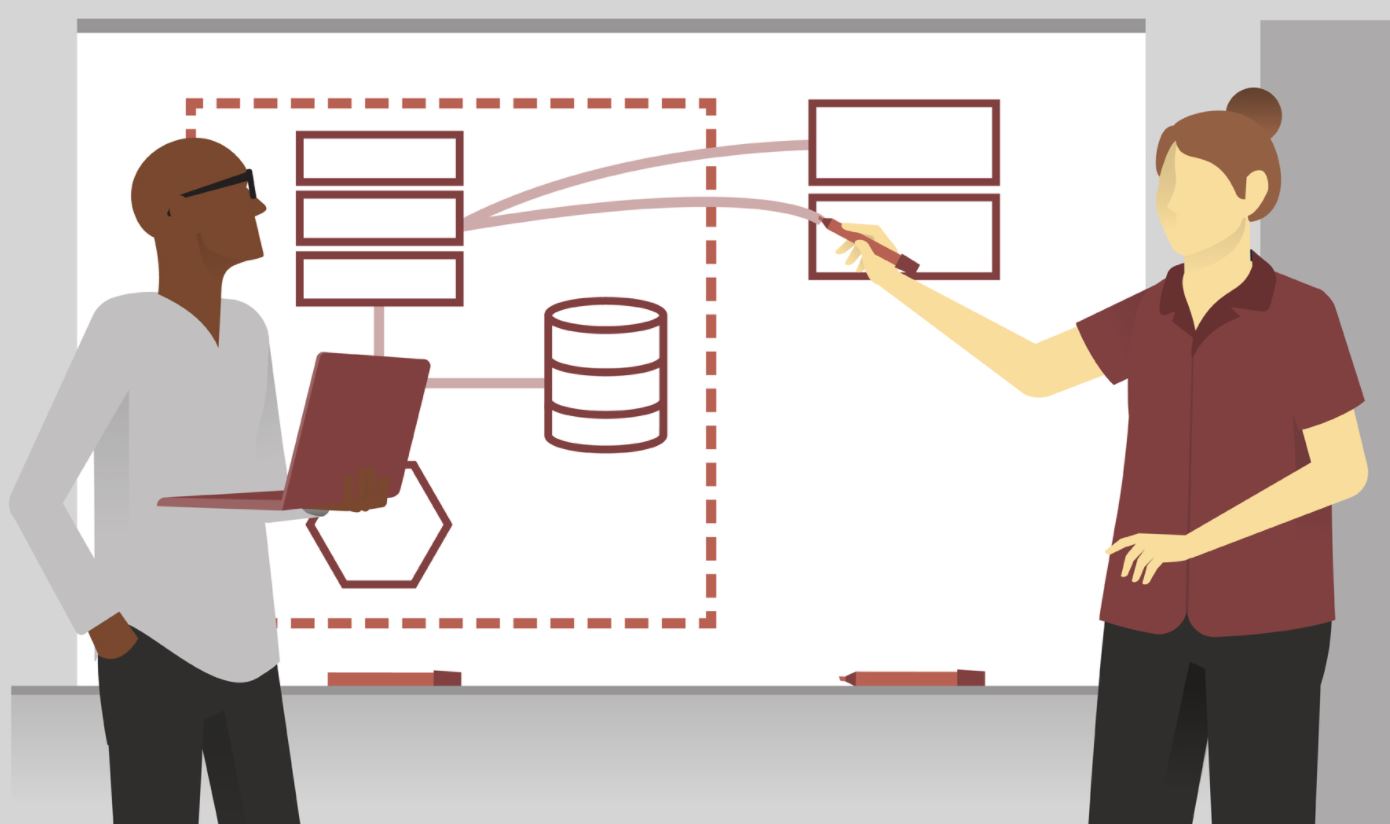

Veritabanı Uygulamalarının Güvenliğini Sağlamak İçin Temel Kontroller

Veritabanı uygulamaları; veriyi, bilgiyi saklayan yazılımlardır. Bu yazıda veritabanı uygulamalarının güvenliğini sağlamak için temel kontroller incelenecektir.

Veri saklama işlemi veritabanı uygulamaları dışında, farklı yazılımlarda yapabilir...

Bilgisayar Mimarisine Giriş – II: Temel Bileşenler

Bilgisayar mimarisi, bilgisayardaki bileşenleri bir yapısını ve kullanıcıların ihtiyaçlarına göre cevap verebilmesi için bu bileşenlerin birbirleri ile etkileşimlerini inceler. Güvenilir bir sistem tasarımı için...

Bilgi Güvenliği Bakış Açısıyla Tehdit Modelleme

Günümüzde siber saldırılar olabildiğince karmaşık bir hal almıştır. Tasarlanan bir yazılımı veya sistemi anlamak ve karşılaşabileceği tehditleri ortaya çıkarabilmek için Tehdit Modelleme süreci işletilir....

Bilgi Güvenliği Bakış Açısı ile Kurumsal Güvenlik Mimarisi

Güvenlik mimarisi, güvenlik gereksinimlerini ele almak için çözümler tasarlamada kullanılan disiplinler kümesini veya bu hedeflere ulaşmak için kullanılan genel bir çerçeveyi ifade eder. Kurumsal...

Kurumsal Ortamda Kablosuz Ağ Güvenliğinin Sağlanması

Kurumsal ortamlarda misafir kullanıcılara ve kurum çalışanlarına hizmet vermek amacı ile kablosuz ağ yayınları yapılmaktadır. Bu yazıda, kablosuz ağ erişimlerindeki bileşenler için bilgi güvenliği...

Bilgisayar Mimarisine Giriş – I: Temel Kavramlar

Bilgisayar mimarisi, bilgisayardaki bileşenleri bir yapısını ve kullanıcıların ihtiyaçlarına göre cevap verebilmesi için bu bileşenlerin birbirleri ile etkileşimlerini inceler. Bu yazıda bilgisayar mimarisi ile...

Bilgi Güvenliği Bakış Açısı İle Erişim Kontrol Modelleri

Teknolojiden veya uygulama platformundan bağımsız bir dizi erişim denetimi kuralının resmi olarak tanımlanmış hali olarak ifade edilen erişim kontrol modelleri; işletim sistemleri, ağlar, veritabanı...

Bilgi Güvenliği Bakış Açısı İle İş Sürekliliği

İş Sürekliliği, bir kuruluşun vermiş olduğu hizmetlerin tamamının veya bir kısmının kesintiye uğramasına ya da bu hizmetlerin kabul edilemez düzeyde yavaşlamasına sebep olacak olaylar...

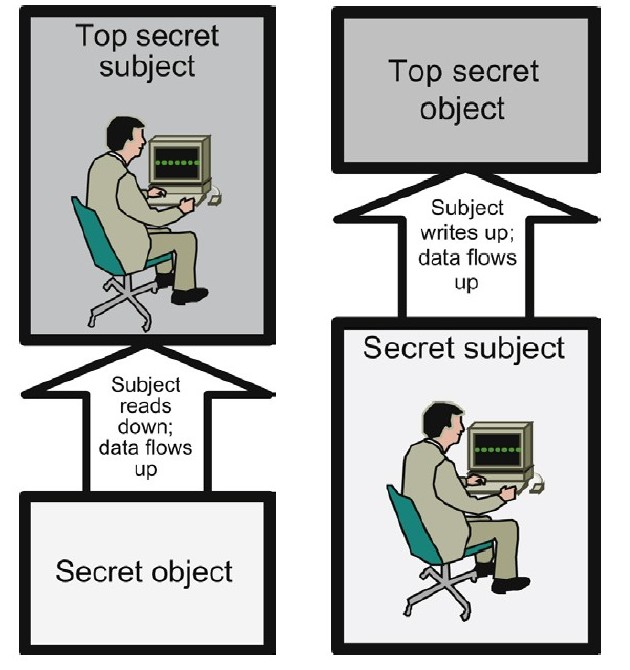

Erişim Kontrolleri Bakışı İle Güvenlik Modelleri

Bilgisayar ortamında özne-nesne arasında erişim güvenlik problemleri ortaya çıkabilmektedir. Bu yazıda, özne ve nesne arasındaki erişim güvenlik problemlerini çözmek için geliştirilen güvenlik modelleri incelenecektir.

A)...

Kurumsal Ortamlarda Zafiyet Yönetim Sistemi İçin Uygulama Seçimi

Kurumsal ortamlarda zafiyetlerin ortaya çıkarılması ve analizi, risklerin belirlenmesi ve değerlendirilmesi, alınan aksiyonların takibi ve raporlanması gibi konular oldukça karmaşık bir hal alabilmektedir. Bu...

Biyometrik Yöntemler İle Kimlik Doğrulama

Kimlik doğrulama yöntemlerinden Tip 3 kimlik doğrulama - olduğunuz bir şey (something you are) - eşsiz fiziksel özellikleri tanımlama veya doğrulama aracı olarak kullanan...

Bilgi Güvenliği Bakış Açısı İle Varlık Güvenliği

Bilgi güvenliğini sağlama konusundaki en önemli unsurlardan birisi varlık güvenliğini sağlamaktır. Bu yazıda varlık güvenliğinin (Asset Security) konusu incelenecektir.

Bir organizasyon için ekipmanlar, çalışanlar, bilgi...

Kurumsal Siber Güvenlik Standartları, Cumhurbaşkanlığı Dijital Dönüşüm Ofisi Bilgi Güvenliği Rehberi,...

Ülkemizde siber güvenliğin sağlanması konusunda kaynak arayanlar için yeterli kaynak bulunmayıp, farklı yabancı dokümanlardan yararlanılıyordu. Fakat son dönemde ülkemizde de yerli kaynak oluşturmak için...

CIS-CAT ile Güvenlik Taramasının Gerçekleştirilmesi

Bilgisayarlardaki işletim sistemlerine ve uygulamalara ait güvenlik politikalarının nasıl olması gerektiğini belirleyen referans kaynaklar güvenlik kontrol listeleri veya güvenlik kılavuzları olarak adlandırılır. Bu yazıda...

Etkin Olay Müdahale Planı

Güvenlik profesyonellerinin yaklaşık %9'u, görev aldığı kurumlarının etkili olay müdahale süreçlerine sahip olduğuna inanmaktadır. Son iki yılda şirketlerin %61'i kritik olaylarla karşılaşmıştır - bunlar arasında...

Bilgi Güvenliği Bakışı ile Güvenlik Kontrollerinin Sınıflandırılması

Bilgi güvenliğine bütünsel olarak her boyuttan bakmak esastır. Bu amaçla sağlanacak güvenlik önlemleri birbiri ile eşit öneme sahiptir. Bu yazıda bilgi güvenliğini sağlamak için...