Etiketler CISSP

Etiket: CISSP

Bilgi Güvenliği Bakış Açısı ile IPsec

0

IPsec, farklı taraflar arasında ağ verisini korumaya yarayan protokoller paketidir. Bu yazıda ağ trafiği için güvenli bir altyapı sunan IPsec konusu incelenecektir.

A) Giriş

RFC4026'da da...

Bilgi Güvenliği Bakış Açısı ile Personel Güvenliği

Bilgi sistemlerinin geliştirilmesi, uygulanması ve yönetimi gibi faaliyetlerde bulunduğu için bir kuruluşta görev yapacak personellerin seçimi önemlidir. Kuruluşta çalışan personeller kurum için büyük güvenlik...

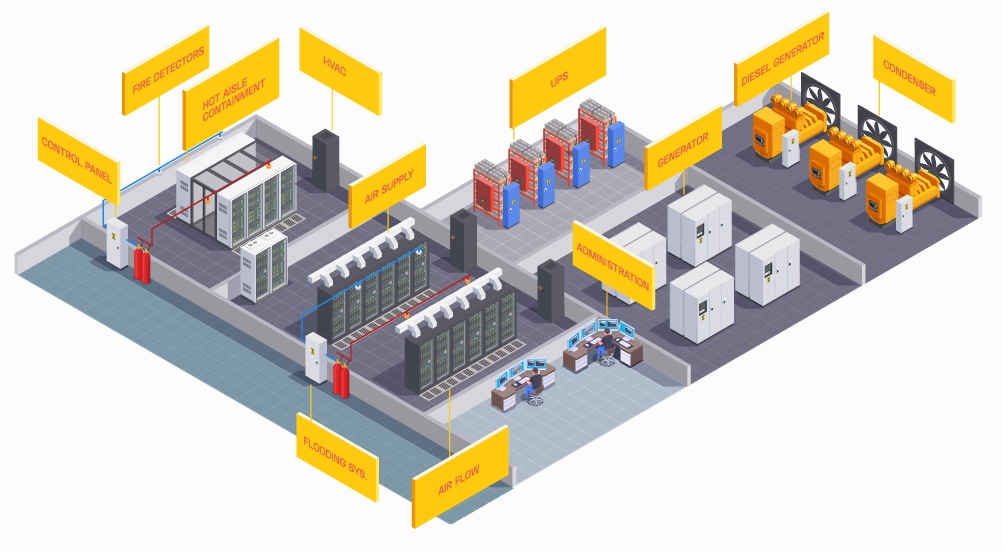

Bilgi Güvenliği Bakış Açısı İle Tesis Güvenliği Tasarlamak ve Uygulamak

Güvenlik mimarı ve güvenlik uygulayıcısı, güvenli tesislerin tasarımında ve uygulanmasında rol oynar. Bu yazıda bilgi güvenliği bakış açısı ile tesis güvenliği tasarlamak ve uygulamak...

Bilgi Güvenliği Bakış Açısı ile Site ve Tesis Planlama

Bir fiziksel güvenlik programı, operasyonların kesintiye uğramasını önlemek ve bilgilerin, varlıkların ve personelin güvenliğini sağlamak için tasarlanmıştır. Operasyonel kesintiler, kasırga, hortum ve sel gibi...

Biyometrik Yöntemler İle Kimlik Doğrulama

Kimlik doğrulama yöntemlerinden Tip 3 kimlik doğrulama - olduğunuz bir şey (something you are) - eşsiz fiziksel özellikleri tanımlama veya doğrulama aracı olarak kullanan...

Bilgi Güvenliği Bakış Açısıyla Tehdit Modelleme

Günümüzde siber saldırılar olabildiğince karmaşık bir hal almıştır. Tasarlanan bir yazılımı veya sistemi anlamak ve karşılaşabileceği tehditleri ortaya çıkarabilmek için Tehdit Modelleme süreci işletilir....

Bilgi Güvenliği Bakış Açısı İle Varlık Güvenliği

Bilgi güvenliğini sağlama konusundaki en önemli unsurlardan birisi varlık güvenliğini sağlamaktır. Bu yazıda varlık güvenliğinin (Asset Security) konusu incelenecektir.

Bir organizasyon için ekipmanlar, çalışanlar, bilgi...

Bilgi Güvenliği Bakış Açısı İle İş Sürekliliği

İş Sürekliliği, bir kuruluşun vermiş olduğu hizmetlerin tamamının veya bir kısmının kesintiye uğramasına ya da bu hizmetlerin kabul edilemez düzeyde yavaşlamasına sebep olacak olaylar...

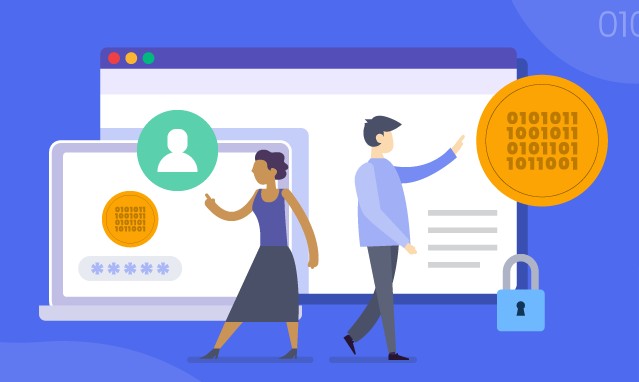

Bilgi Güvenliği Bakış Açısı İle Authentication Token Kavramı

Bilgi güvenliğinin temel unsurlarından birisi kimlik doğrulamadır. Bu yazıda, çok aşamalı kimlik doğrulama yöntemlerinden birisi olan “Something Yor Have” örneği olan Authentication Token (kimlik...

Bilgi Güvenliği Bakış Açısı ile Identity as a Service (IDaaS)

İşletmelerin bulut ve mobil teknolojileri benimsemesi ile geleneksel ağ sınırlarının ve eski Kimlik / Erişim Yönetimi (Identity and Access Management - IAM) çözümleri yeteneklerinin...

Bilgi Güvenliği Bakış Açısı İle Erişim Kontrol Modelleri

Teknolojiden veya uygulama platformundan bağımsız bir dizi erişim denetimi kuralının resmi olarak tanımlanmış hali olarak ifade edilen erişim kontrol modelleri; işletim sistemleri, ağlar, veritabanı...

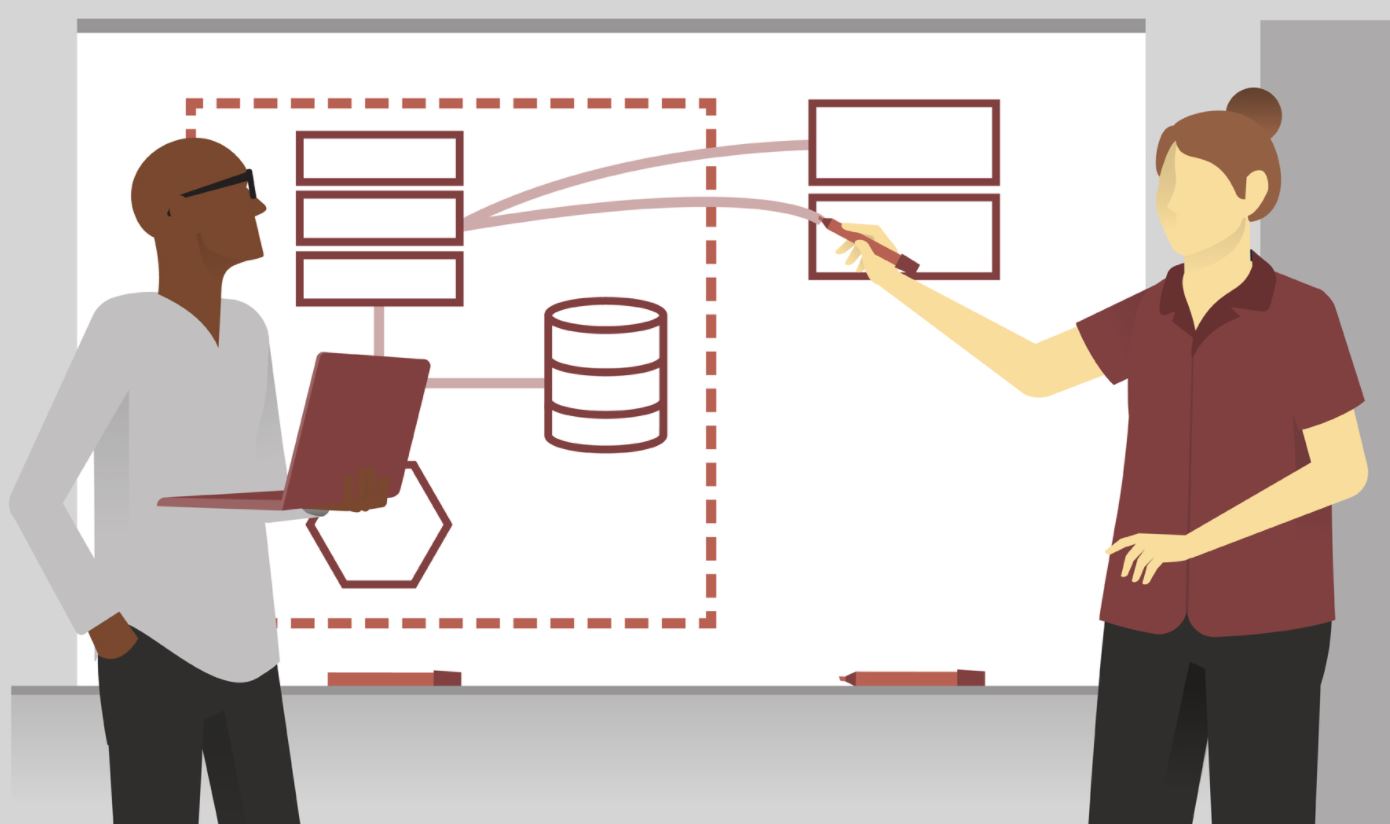

Bilgi Güvenliği Bakış Açısı ile Kurumsal Güvenlik Mimarisi

Güvenlik mimarisi, güvenlik gereksinimlerini ele almak için çözümler tasarlamada kullanılan disiplinler kümesini veya bu hedeflere ulaşmak için kullanılan genel bir çerçeveyi ifade eder. Kurumsal...

Bilgi Güvenliği Bakış Açısı ile Veri Yedekleme

Bilgi Güvenliği kapsamında CIA (confidentiality, integrity and availability) üçlüsü olarak da bilinen gizlilik, bütünlük ve kullanılabilirlik, bir kuruluştaki bilgi güvenliği politikalarına rehberlik etmek için...

Bilgi Güvenliği Bakış Açısı İle BT Risk Yönetimi

Her ortamın güvenlik açıkları ve tehditleri vardır. Yapılması gereken, bu tehditleri tespit etme, gerçekte meydana gelme olasılığını,yaratabilecekleri hasarı değerlendirme ve daha sonra çevredeki genel...

Bilgi Güvenliği’nde Mahremiyet Kavramı

Kişisel bilgilerin gizliliğinin korunmasında/sağlanmasında önümüze çıkan konu olan mahremiyet (privacy), birçok kuruluşun, kullanıcıları hakkında kişisel bilgiler barındırması nedeni ile günümüzde önem arz eden konu...

Bilgi Güvenliği Bakış Açısı İle İthalat, İhracat ve Uluslararası Kanunlar

Siber güvenlik belli bir zamana kadar ticaret politikası için kilit bir konu değil iken, sürecin gelişmesi ile uluslararası ticaret politikası için önem arz eden...

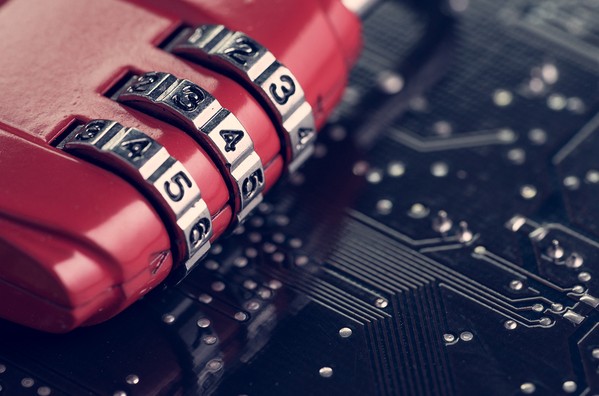

Simetrik Şifreleme ve Asimetrik Şifreleme Algoritmaları

Günümüzde verinin gizliliğini sağlamak önemli bir konudur. Bu yazıda verinin gizliliğini (ve bütünlüğünü) sağlamak amacı ile kulanılan en çok kullanılan simetrik ve asimetrik şifreleme...

Bilgi Güvenliği Yönetim Sistemi (BGYS) Dokümanları

Kurumsal ortamda işlerin yürüyebilmesi için yönetim sisteminin kurulması gereklidir. Bilgi güvenliği tarafında da BGYS'nin (Bilgi Güvenliği Yönetim Sistemi) işletilmesi için bir takım dokümanlara ihtiyaç...

Siber Saldırıların Evrimi (1986 – 2017)

Günümüzde yaygınlaşan siber saldırılar yıllardır devam etmektedir. Bu yazıda, siber saldırıların belirli periyotlarda öne çıkan (ilgili zaman dilimi içerisinde yaygın olan veya çok ses...

Bilgi Güvenliği Bakış Açısı ile Elektronik Kanıtlar

Söz konusu bilişim suçları olduğunda, bilgi güvenliği uzmanlarının anlaması gereken önemli yasal kavramlardan biri elektronik delillerdir. Bu yazıda elektronik kanıtlar (dijital deliller) bilgi güvenliği...