Achat 0.15 Beta Uygulama Zafiyetinin İstismar Edilerek Komut Satırı Erişiminin Elde...

0

Sızma testleri sırasında tespit edilen zafiyetlerin istismarı ile hedef sistemlerde bir takım yetkiler elde edilebilir. Bu yazıda 64 bitlik Windows 7 SP0 işletim sisteminde...

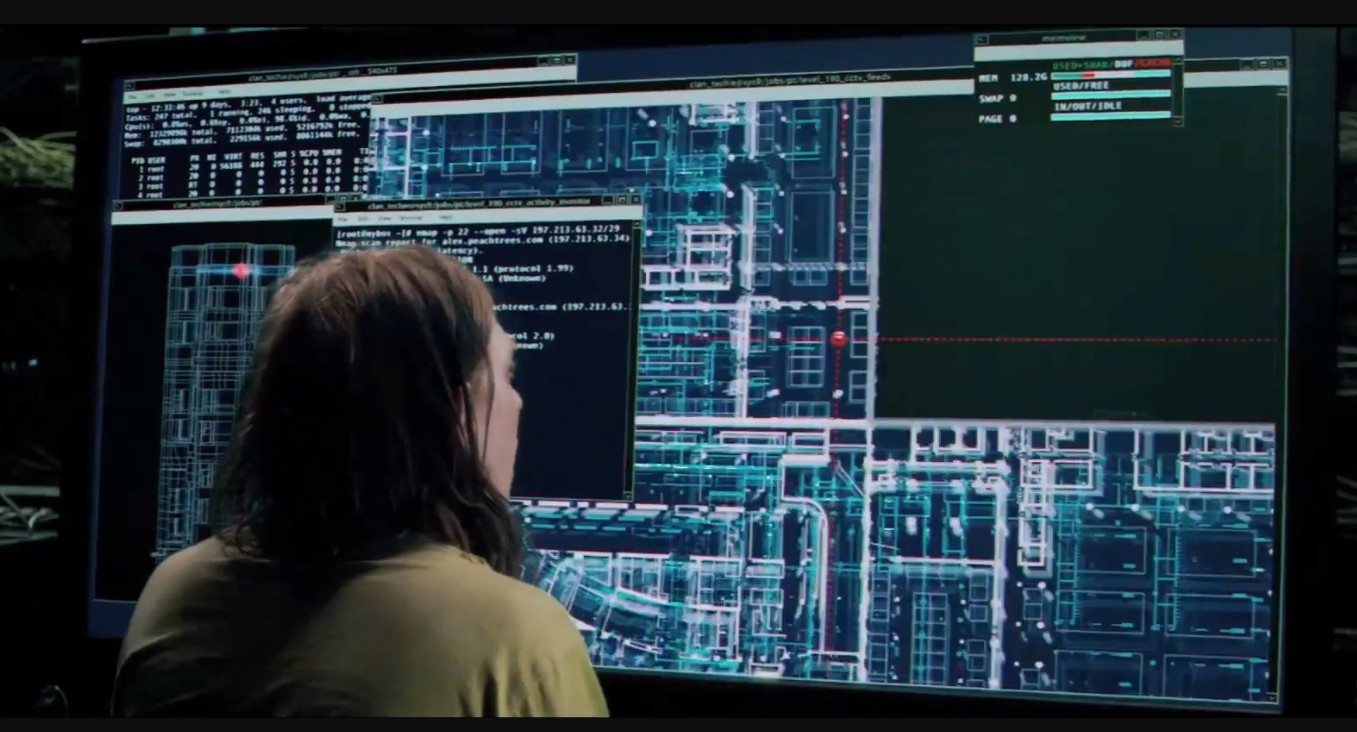

Nmap Vulners Betiği ile Ağ Üzerinde Tespit Edilen Servislerdeki Zafiyetlerin Keşfi

NMAP (Network Mapper), ağ keşfi ve güvenlik denetimlerinde kullanılan açık kaynak kodlu bir araçtır. Nmap aracına ait betikler ile bir çok zafiyetin tespit edilmesi...

Iodine Aracı ile DNS Tünelleme

Genelde kurum iç ağlarında internet erişimi kısıtlanmak istenildiğinde firewall cihazları üzerinde http, https, ssh gibi protokoller engellenir. DNS paketleri için bir kural yazılmaz. Yazılmak...

Şifreli Ağ Trafiğinin Çözülmesi ve Analiz Edilmesi

Ağ sızma testleri sırasında elde edilmiş PCAP dosyası analiz edilerek kritik bilgiler tespit edilebilir. Bu yazıda, Breach: 1 sanal makinesinde bulunan ve içerisinde HTTPS...

Apache Tomcat Manager Üzerinden Otomatik veya El İle Java War Dosyası...

Web sunucu sızma testleri sırasında hedef web sunucusunun güvenilir bir şekilde yapılandırılmamış olması zafiyete sebep olabilir. Bu yazıda, Tomcat yönetici konsoluna ait kimlik bilgileri...

CMSmap Aracı ile Tespit Edilen Drupal 7.30 Üzerindeki SQL Enjeksiyonu Zafiyetinin...

Web uygulamaları sızma testleri sırasında güncel olmayan Drupal sürümünün kullanılması zafiyete sebep olabilir. Bu yazıda, Droopy: v0.2 sanal makinesi üzerindeki Drupal 7.30 sürümünde bulunan...

Pdmenu Konsolundan Bash Kabuğuna Erişim Sağlanması

Sızma testlerinde bir Linux sistem kısıtlı kabukta ele geçirildikten sonra, bu kısıtı atlatabilme ihtiyacı olabilir. Bu yazıda, Pdmenu konsol menü erişimi elde edilen Pluck:...

Web Uygulama Sızma Testlerinde Kullanılan HTTP PUT Metodunun İstismar Edilmesi

HTTP PUT metodu hedef sunucuya veri göndermek için kullanılan tekniklerden biridir. PUT metodu kullanılarak yetkisiz ve kontrolsüz bir şekilde zararlı bir dosya içeriğinin sunucuya...

Unix-Privesc-Check Betiği ile Tespit Edilen Zafiyetli Chkrootkit Paketindeki Zafiyet İstismar Edilerek...

Sızma testleri sırasında uygulamaların güvenilir bir şekilde yapılandırılmamasından ve gerekli yamaların geçilmemesinden dolayı hak yükseltme saldırıları gerçekleştirilebilir. Bu yazıda, standart kullanıcı yetkileri ile erişilen...

Plecoat Aracı ile Tespit Edilen WordPress Slideshow Gallery 1.4.6 Zafiyetinin İstismarı

Web uygulamaları sızma testleri sırasında hedef uygulama üzerindeki bir eklentinin güncel olmaması zafiyete sebep olabilir. Bu yazıda, WordPress kurulu SecTalks: BNE0x00 - Minotaur sanal...

Linux-Local-Enum Betiği ile Tespit Edilen Hatalı Yapılandırma Zafiyeti İstismar Edilerek root...

Linux sızma testleri sırasında standart haklar ile erişim sağlanabilmiş bir bilgisayarda, hak yükseltilerek yönetici hakları elde edilmeye çalışılır. Hak yükseltmek için kullanılan yöntemlerden birisi...

Web Uygulama Sızma Testlerinde HTTP PUT Metod Kullanımının Tespiti

HTTP PUT metodu hedef sunucuya veri göndermek için kullanılan tekniklerden biridir. PUT metodu kullanılarak yetkisiz ve kontrolsüz bir şekilde zararlı bir dosya içeriğinin sunucuya...

LinEnum Betiği ile Tespit Edilen Zamanlanmış Görev Betiğinde Hatalı Joker Karakteri...

Bir ifadeyi daha kapsamlı olarak ele almak için Joker (Wildcard) karakterler kullanılabilir. Bu karakterlerin bir takım kullanım şekilleri beklenmedik sonuçlar doğurabilir. Bu yazıda, Milnet:...

POST ile Gönderilen Parametredeki Dosya Dahil Etme Zafiyetinin Tespiti ve “data://”...

Web uygulamaları sızma testleri sırasında hedef uygulama üzerindeki bir kontrol eksikliği sebebi ile beklenmeyen dosyalar web uygulaması tarafından çalıştırılabilir. Bu yazıda, Milnet: 1 sanal...

Linux Kernel 4.4.x (Ubuntu 16.04 LTS) İşletim Sistemindeki Hak Yükseltme Zafiyetinin...

Linux sızma testleri sırasında standart haklar ile erişim sağlanabilmiş bir bilgisayarda, hak yükseltilerek yönetici hakları elde edilmeye çalışılır. Hak yükseltmek için kullanılan yöntemlerden birisi...

Yerel Dosya Dahil Etme Zafiyeti Bulunan Eklenti Yüklü WordPress Uygulamasında Komut...

Web uygulamaları sızma testleri sırasında hedef uygulama üzerindeki bir kontrol eksikliği sebebi ile beklenmeyen dosyalar web uygulaması tarafından çağırılabilir. Bu yazıda, Yerel Dosya Dahil...

LinuxPrivChecker Betiği ile Tespit Edilen MySql Kullanıcı Tanımlı Fonksiyon (raptor_udf) Hak...

Sızma testleri sırasında uygulamaların güvenilir bir şekilde yapılandırılmamasından ve gerekli yamaların geçilmemesinden dolayı hak yükseltme saldırıları gerçekleştirilebilir. Bu yazıda, standart kullanıcı yetkileri ile erişilen...

FreeBSD 9.0 İşletim Sistemindeki Hak Yükseltme Zafiyetinin (Intel SYSRET) İstismar Edilerek...

Linux sızma testleri sırasında standart haklar ile erişim sağlanabilmiş bir bilgisayarda, hak yükseltilerek yönetici hakları elde edilmeye çalışılır. Hak yükseltmek için kullanılan yöntemlerden birisi...

FreeBSD İşletim Sisteminde pChart 2.1.3 PHP Kütüphanesindeki ve PhpTax 0.8 Uygulamasındaki...

Web uygulamaları sızma testleri sırasında kullanılan zafiyetli kütüphanelerin ve yazılımların istismar edilmesi ile uygulama sunucusunun komut satırına erişim sağlanabilir. Bu yazıda, Kioptrix (Seviye –...

FreeBSD 9.0 İşletim Sistemindeki Hak Yükseltme Zafiyetinin (mmap/ptrace) İstismar Edilmesi

Linux sızma testleri sırasında standart haklar ile erişim sağlanabilmiş bir bilgisayarda, hak yükseltilerek yönetici hakları elde edilmeye çalışılır. Hak yükseltmek için kullanılan yöntemlerden birisi...