MSF multi-handler İstismar Modülü ve Gelen Ters HTTPS Meterpreter Bağlantı Taleplerinin...

2

Sızma testlerindeki önemli adımlardan birisi hedef sistem üzerinde yetkili erişim sağlayacak bir Payload elde edebilmektir. Hazırlanan uygulamalar beklendiği gibi çalışırsa, saldırgana ait makineye bir...

Hack The Box: Friendzone Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Friendzone isimli Orta zorluktaki sanal makinenin...

Metasploit Anaçatısı: PAYLOAD Modülleri

Metasploit anaçatısı bir çok birleşenden oluşmuştur. Bu yazıda Metasploit Framework tarafından sunulan "payloads" modülleri incelenecektir.

Metasploit Framework, Kali Linux üzerinde “/usr/share/metasploit-framework” altında toplanmıştır.

cd /usr/share/metasploit-framework

ls -la

Metasploit...

BeEF Aracı İle Web Tarayıcılarına Yönelik İstemci Taraflı Saldırılar Gerçekleştirme

İstemci taraflı bir çok saldırı anaçatısı vardır. Bunlardan birisi de BeEF projesidir. Bu yazıda web tarayıcılarına yönelik saldırı vektörlerini gerçekleştirmeye yarayan BeEF aracının temel...

Sızma Testlerinde Ters Bağlantı Yöntemleri

Sızma testleri sırasında ele geçirilen veya ele geçirilecek olan sistemlerde komut çalıştırabilmek için ters bağlantı elde edilme ihtiyacı olabilmektedir. Kullanılan işletim sistemleri ve sürümlerine...

Sızma Testlerinde Dosya Transfer İşlemlerinin Farklı Tekniklerle Gerçekleştirilmesi

Sızma testleri sırasında kurban makine ile saldırgan makine arasında dosya transfer ihtiyacı olabilmektedir. Bu yazıda sızma testleri sırasında dosya transfer işlemlerinin farklı teknikler ile...

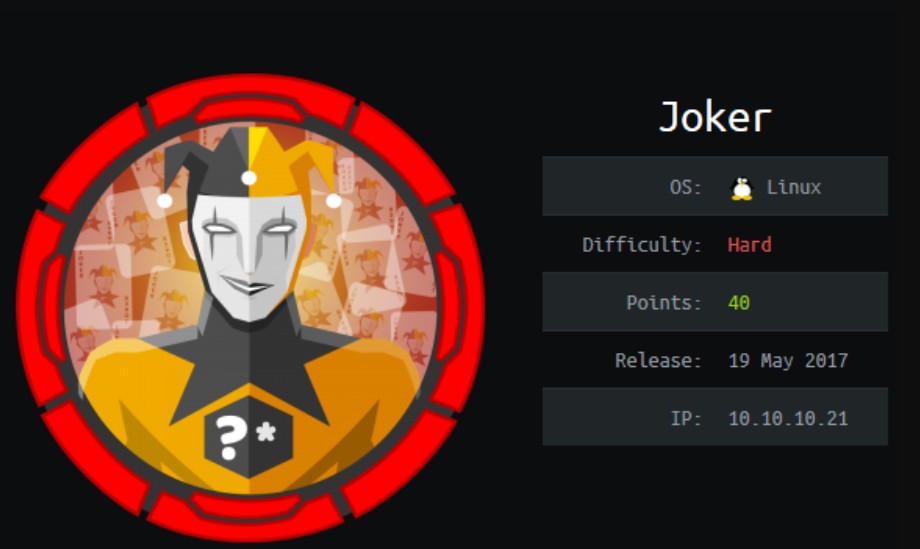

Hack The Box: Joker Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Joker isimli Zor zorluktaki sanal makinenin...

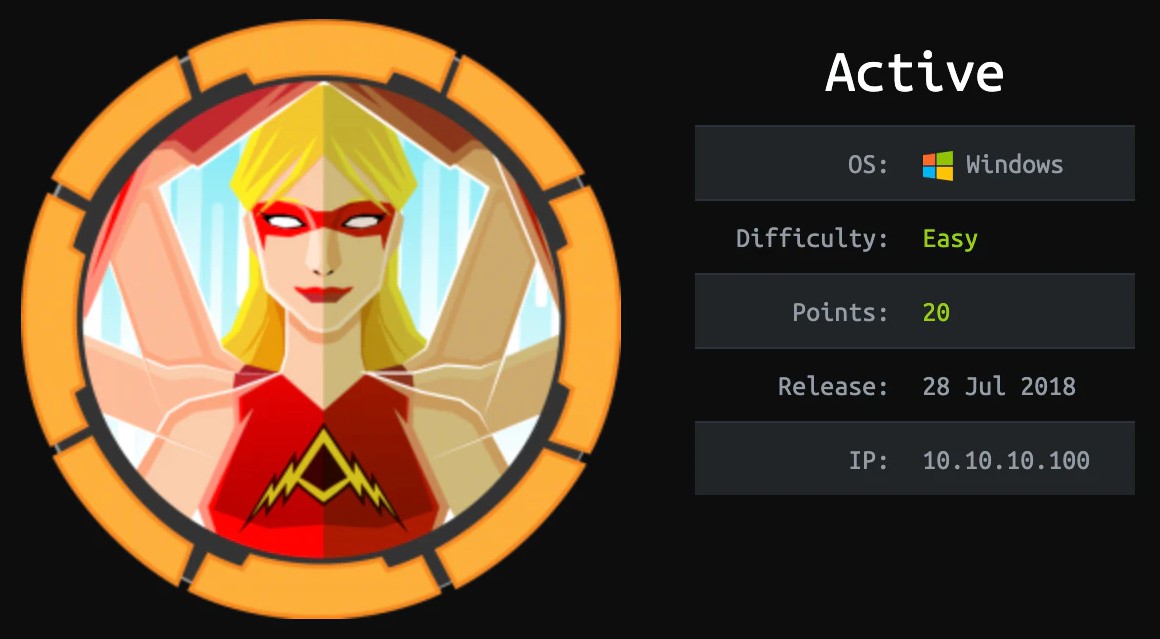

Hack The Box: Active Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Active isimli Kolay zorluktaki sanal makinenin...

Hack The Box: October Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki October isimli Uzman zorluktaki sanal makinenin...

Hack The Box: Grandpa Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Grandpa isimli Kolay zorluktaki sanal makinenin...

Sızma Testlerinde Kullanılan Zafiyet, İstismar ve Payload Kavramları

Sızma testleri sırasında zafiyet (vulnerability), istismar (exploit) ve payload kavramları karışabilmektedir. Bu yazıda zafiyet, istismar ve payload kavramlarının birbiriyle ilişkisi incelenecektir.

Zafiyet, exploit ve payload kavramları...

Metasploit Anaçatısı: MSFCONSOLE Arayüzü

Metasploit anaçatısı bir çok birleşenden oluşmuştur. Bu yazıda Metasploit Framework içerisinde en çok desktek gören ve tercih edilen arayüz olan "msfconsole" incelenecektir.

Metasploit Framework, Kali...

Hack The Box: Devel Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Devel isimli Kolay zorluktaki sanal makinenin...

Metasploit Anaçatısı: Meterpreter Komut Satırı

Metasploit anaçatısı bir çok birleşenden oluşmuştur. Bu yazıda, Metasploit Framework tarafından sunulan bir payload türü olan "meterpreter" komut satırı incelenecektir.

Metasploit Framework, Kali Linux üzerinde “/usr/share/metasploit-framework”...

Hack The Box: Legacy Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Legacy isimli Kolay zorluktaki sanal makinenin...

Sızma Testlerinde Crunch Aracı ile Sözlük Dosyası Oluşturma

Sızma testleri sırasında parola saldırıları başta olmak üzere, sözlük dosyalarına ihtiyaç duyulabilmektedir. Bu yazıda Crunch aracı ile sözlük dosyalarının oluşturulması incelenecektir.

"crunch" aracının kullanımı için...

Hack The Box: Irked Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Irked isimli Kolay zorluktaki sanal makinenin...

Hack The Box: Arctic Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Arctic isimli Orta zorluktaki sanal makinenin...

Bir Zafiyetinin Ruby Dili ile Hazırlanmış Kaynak Kod ile İstismar Edilmesi

Sızma testleri sırasında her zafiyet için bir istismar modülü Metasploit Framework içerisinde bulunmayabilir. Bu gibi durumlarda istismar kodunun Metasploit Framework modülü olarak eklenmesi gerekebilir....

Hack The Box: Netmon Çözümü

Hack the Box platformu sızma testi alıştırmaları için kullanılabilecek çevrimiçi platformlardan birisidir. Bu yazıda, Hack The Box platformundaki Netmon isimli Kolay zorluktaki sanal makinenin...